Il nostro Security Detections Program

Il Security Detections Program in Atlassian

In Atlassian, siamo molto consapevoli del fatto che, in materia di sicurezza, non possiamo riposare sugli allori. Uno dei nostri valori fondamentali è "Avvia il cambiamento, iniziando da te" e intendiamo difendere questo valore migliorando costantemente il nostro approccio alla sicurezza man mano che il panorama delle minacce informatiche continua ad evolversi.

Un esempio delle nostre azioni di miglioramento continuo è l'attuazione del Security Detections Program.

Cos'è il Security Detections Program?

I rilevamenti sono principalmente ricerche eseguite in modo proattivo e pianificato sulla piattaforma di gestione degli imprevisti e degli eventi di sicurezza di Atlassian. Queste ricerche sono progettate per rilevare attività dannose rivolte ad Atlassian e ai suoi clienti, ad esempio i rilevamenti creati per analizzare le intestazioni delle e-mail in arrivo, rilevare il comportamento dannoso delle estensioni del browser o cercare un modello sospetto di traffico DNS.

Verso la fine del 2018, Atlassian ha introdotto un Security Detections Program ufficiale e ne ha fatto l'approccio principale del team Detection and Response. Il programma si concentra sulla riduzione del tempo necessario per rilevare attività dannose, attraverso la creazione regolare di nuovi rilevamenti, la messa a punto e il miglioramento dei rilevamenti esistenti, nonché l'automazione delle risposte di rilevamento.

Il programma di rilevamento migliora i processi di gestione degli imprevisti di sicurezza esistenti di Atlassian.Sebbene questi processi siano affidabili dal punto di vista della sicurezza di Atlassian, abbiamo ritenuto opportuno istituire questo programma in considerazione del fatto che, mentre continuiamo a crescere e a servire più clienti a livello globale, dobbiamo:

Migliorare la nostra capacità di rilevare gli incidenti più rapidamente in un panorama di minacce sempre più complesso.

Assicurarci che il nostro approccio alla gestione degli imprevisti non solo tenga conto delle minacce che abbiamo affrontato, ma preveda e sia pronto a gestire in misura sufficiente il panorama delle minacce che affronteremo in futuro.

Gli obiettivi del programma di rilevamento

Dal punto di vista di Atlassian, gli obiettivi chiave dell'introduzione del programma di rilevamento erano i seguenti:

Aumentare la percentuale di imprevisti di sicurezza identificati come risultato di avvisi da rilevamenti creati dalla sicurezza e ridurre quelli che avrebbero potuto verificarsi ma che ci sono stati segnalati da altre fonti (ad es. segnalazioni/notifiche esterne).

Comprendere e migliorare la nostra copertura di rilevamento sotto diversi aspetti, inclusi i prodotti, i tipi di attacco e le origini dei log, con l'obiettivo finale di ottenere una copertura il più vicino possibile al 100%.

Disporre di un metodo chiaro di misurazione e convalida dell'approccio del nostro team al rilevamento degli imprevisti di sicurezza in modo che, come team, possiamo essere sicuri di muoverci nella giusta direzione e migliorare le nostre capacità di rilevamento e risposta agli imprevisti nel corso del tempo.

Il programma ha inoltre consentito al nostro team Detection and Response di affinare le proprie competenze sia nella piattaforma di analisi dei dati che, più in generale, nella scrittura di rilevamenti, poiché gli analisti della sicurezza di Atlassian ora hanno a disposizione del tempo da dedicare specificatamente alla discussione e allo sviluppo di idee per il rilevamento.

Come funziona il programma

Come parte del programma, ogni analista all'interno del team Detection and Response si concentra sulla scrittura di almeno un nuovo rilevamento della sicurezza ogni mese.

Quando un analista scrive un nuovo rilevamento, produce anche:

- Documentazione dettagliata che descrive come funziona il rilevamento e quali sono le sue implicazioni per la sicurezza.

- Un runbook su come rispondere a un rilevamento quando questo genera un avviso. Tali runbook sono accessibili dai ticket Jira creati per gli avvisi di rilevamento, in modo che gli analisti dispongano di tutte le informazioni necessarie per intraprendere rapidamente un'azione al riguardo.

- Un'analisi documentata dei rapporti tra veri positivi e falsi positivi di rilevamento nel corso del tempo.

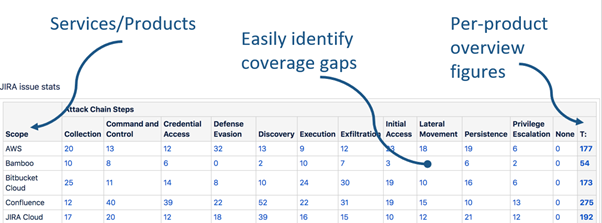

- Classificazione del rilevamento in base al prodotto, al servizio e all'origine del log Atlassian associati, nonché al vettore di attacco o alla tecnica utilizzata (che ci aiuta ad avere una buona visione d'insieme della copertura di rilevamento).

Ogni rilevamento è inoltre soggetto a un processo di peer review per fornire un livello di garanzia sulla qualità dei rilevamenti che scriviamo e consentire la condivisione delle conoscenze con l'intero team.

Quando viene rilevato un contenuto che potrebbe essere dannoso, viene emesso un avviso e il team Detection and Response fornisce una risposta. L'esito dell'avviso può variare dal riconoscimento dell'evento come un falso positivo o un vero positivo di minore importanza fino all'avvio di un'indagine o alla creazione di un imprevisto di sicurezza.

Standardizzazione dei nostri rilevamenti

I responsabili della sicurezza di Atlassian hanno capito sin da subito la necessità di disporre di un metodo per raggiungere un alto livello di coerenza e qualità nell'ambito dei rilevamenti scritti dagli analisti. In assenza di un processo di standardizzazione, il team era esposto al rischio di rilevamenti con nomi incoerenti, processi di controllo del codice sorgente rudimentali, dati storici incompleti e nessuna capacità di comprendere la copertura dei rilevamenti nell'ambito dei nostri vari prodotti e servizi.

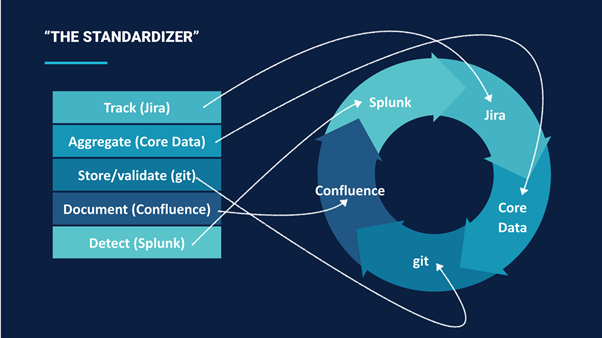

Per raggiungere questo obiettivo, il team ha creato uno schema standard per classificare i rilevamenti. I nuovi rilevamenti scritti dagli analisti vengono sottoposti a un processo automatizzato per garantire che soddisfino i requisiti del programma. Il flusso di lavoro, in generale, è il seguente:

- Un analista di Detection and Response crea un ticket Jira per ogni nuova strategia di rilevamento che scrive. Jira funge efficacemente da origine di riferimento per tutti i nostri rilevamenti.

- I flussi di lavoro dispongono di un tipo di ticket personalizzato, creato da noi, che include un set di dati di base che viene compilato dall'analista per creare un nuovo rilevamento, inclusi prodotti, servizi e infrastruttura compresi nell'ambito, tipi di attacco e campi di testo per la logica di ricerca del rilevamento.

- Dopo che la regola di rilevamento è stata sottoposta a peer review ed è pronta per la produzione, viene avviata l'automazione per garantire l'ottimizzazione e la standardizzazione da parte del servizio personalizzato creato dal team di automazione. Il servizio garantisce che la nostra libreria di regole di rilevamento sia costantemente allineata alle best practice e si propaghi nei vari sistemi e componenti che costituiscono la nostra pipeline di avvisi. Nello specifico:

- Legge il numero di ticket Jira in un oggetto Jira.

- Convalida i campi nel ticket e aggiunge etichette chiave.

- genera un nome standard per la regola di rilevamento e invia la logica di ricerca alle nostre piattaforme per monitorare continuamente gli eventi e propagare gli avvisi a Sicurezza Jira per la valutazione.

Il processo di standardizzazione consente inoltre al team di classificare ogni rilevamento in base al tipo di attacco e al prodotto, al servizio o all'infrastruttura Atlassian a cui si riferisce, fornendo una vista unificata sulla copertura complessiva assicurata dai team di rilevamento e risposta e, in particolare, evidenziando le aree in cui potrebbero essere presenti delle lacune da colmare.

Il team Detection and Response utilizza attualmente il framework MITRE ATT&CK come punto di partenza per classificare i propri rilevamenti in base al tipo di attacco. A questo si aggiungono le operazioni del Red Team di sicurezza di Atlassian, gli imprevisti passati e la comprensione da parte del team delle minacce emergenti e dei metodi di attacco per identificare le aree prioritarie su cui concentrarsi quando scrivono nuovi rilevamenti.

***I dettagli e i numeri riportati sopra sono forniti a scopo illustrativo.

In Atlassian, riteniamo che questo approccio rappresenti un enorme passo avanti nel fornire chiarezza e linee guida per il nostro programma di rilevamento, oltre a garantire un alto livello di coerenza e qualità nei rilevamenti che scriviamo.

Sistema di prevenzione delle intrusioni

Atlassian utilizza Cloudflare Enterprise solo per la terminazione del firewall delle nostre applicazioni web, DDOS e TLS 1.2.Atlassian. All'interno del firewall, la soluzione dispone di AlertLogic IDS attivato.

In sintesi

Il nostro Security Detections Program è una parte importante dell'approccio proattivo di Atlassian al rilevamento e alla risposta agli imprevisti. Riteniamo inoltre che l'approccio alla standardizzazione da noi adottato potrebbe essere utile per i team di sicurezza di molte organizzazioni. Se vuoi saperne di più, contatta il nostro team di supporto.

Desideri approfondire l'argomento?

Abbiamo pubblicato numerose altre risorse a cui puoi accedere per conoscere il nostro approccio alla gestione degli imprevisti di sicurezza e alla sicurezza in generale.